بر اساس یک تحقیق مشترک که توسط شرکتهای امنیتی SfyLabs و آزمایشگاه تهدید Avast انجام شدهاست، یک تروجان اندروید وجود دارد که میتواند تقریباً برنامه و گذرواژه 2200 نرمافزار بانکی را جعل یا سرقت نماید. این بدافزار که بهعنوان Catelites Bot نامیده میشود، میتواند با عنوان بانکهای Santander و Barclays شناخته شود.

بر اساس یک تحقیق مشترک که توسط شرکتهای امنیتی SfyLabs و آزمایشگاه تهدید Avast انجام شدهاست، یک تروجان اندروید وجود دارد که میتواند تقریباً برنامه و گذرواژه 2200 نرمافزار بانکی را جعل یا سرقت نماید. این بدافزار که بهعنوان Catelites Bot نامیده میشود، میتواند با عنوان بانکهای Santander و Barclays شناخته شود.

این بدافزار دارای ارتباط بالقوه با گروه تبهکار بدنام روسی است که توانستند بیش از یک میلیون دستگاه را با استفاده از تروجان CronBot آلوده کنند و این نرمافزار برای سرقتی به ارزش 900 هزار دلار استفاده شدهبود، اما این گروه تبهکار به تازگی از سوی مقامات روس، دستگیر شدند.

نحوه کار Catelites Bot

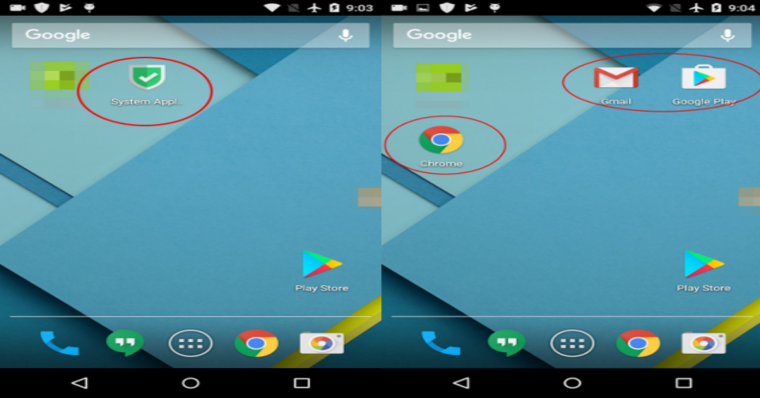

این بدافزار میتواند از طریق برنامههای جعلی موجود در فروشگاههای برنامه شخص ثالث، تبلیغات و صفحات فیشینگ، روی دستگاههای قربانی نصبشود و در صفحه نمایش کاربر مانند یک نماد برنامه بیخطر به نام “System App” ظاهر میشود. Catelites میتواند متون را متوقف، تلفنهمراه را خاموش، دادههای دستگاه را حذف، شماره تلفنها و صدای بلندگو را نیز تغییر دهد و در مکالمات پیام، استراقسمع کند و باز شود.

وقتی کاربر روی این آیکون کلیک میکند، از شما اجازه دسترسی برای برخی از مجوزهای مربوط به مدیر را درخواست میکند. اگر کاربر این مجوزها را اعطا کند و در اختیار بدافزار بگذارد، در اینصورت، نماد قبلی بدافزار ناپدید میشود و سه آیکون برنامههای کاربردی آشنا و مورد اعتماد مانند Google Play Gmail و Chrome در صفحه نمایش اصلی شما ظاهر میشوند. در اینصورت بدافزار Catelites Bot کار خود را آغاز و اطلاعات کارتاعتباری را جستجو میکند.

این بدافزار دارای ارتباط بالقوه با گروه تبهکار بدنام روسی است که توانستند بیش از یک میلیون دستگاه را با استفاده از تروجان CronBot آلوده کنند و این نرمافزار برای سرقتی به ارزش 900 هزار دلار استفاده شدهبود، اما این گروه تبهکار به تازگی از سوی مقامات روس، دستگیر شدند.

نحوه کار Catelites Bot

این بدافزار میتواند از طریق برنامههای جعلی موجود در فروشگاههای برنامه شخص ثالث، تبلیغات و صفحات فیشینگ، روی دستگاههای قربانی نصبشود و در صفحه نمایش کاربر مانند یک نماد برنامه بیخطر به نام “System App” ظاهر میشود. Catelites میتواند متون را متوقف، تلفنهمراه را خاموش، دادههای دستگاه را حذف، شماره تلفنها و صدای بلندگو را نیز تغییر دهد و در مکالمات پیام، استراقسمع کند و باز شود.

وقتی کاربر روی این آیکون کلیک میکند، از شما اجازه دسترسی برای برخی از مجوزهای مربوط به مدیر را درخواست میکند. اگر کاربر این مجوزها را اعطا کند و در اختیار بدافزار بگذارد، در اینصورت، نماد قبلی بدافزار ناپدید میشود و سه آیکون برنامههای کاربردی آشنا و مورد اعتماد مانند Google Play Gmail و Chrome در صفحه نمایش اصلی شما ظاهر میشوند. در اینصورت بدافزار Catelites Bot کار خود را آغاز و اطلاعات کارتاعتباری را جستجو میکند.

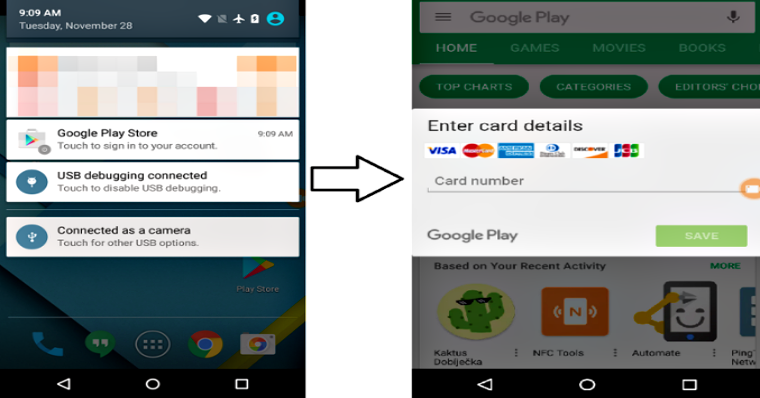

مهاجمان روی کلیکهای کاربران بر روی این سه برنامۀ جدید برنامهریزی خاصی نمودهاند؛ زمانی که قربانی روی هر کدام از این سه آیکون جدید را کلیک و آنرا باز میکند، این بدافزار تحت یک پوشش جعلی از آنها درخواست میکند تا اطلاعات حساس مالی و جزئیات کارت بانکی خود را وارد نمایند. با توجه به اینکه آیکونها از برنامههای معتبر هستند، اکثر کاربران طعمه این ترفند میشوند و دادههای مورد نیاز را وارد میکنند. با این حال، اگر کاربر اقدام به کلیک بر روی برنامهها نکند، مهاجمان یک تکنیک و ترفند دیگری را در جای خود دارند. یکی دیگر از تکنیکها و ترفندهایی که در اینجا استفاده میشود این است که پوشش روی صفحه نمایش را حفظ کند، بنابراین به نظر میرسد که کاربر نمیتواند از شر آن خلاص شود؛ مگر آنکه جزئیات کارت خود را وارد کند.

نحوه سرقت از اطلاعاتبانکی

هدف اصلی این بدافزار بدست آوردن جزئیات ورود حساب بانکی است. از آنجا که این بدافزار میتواند بیشتر از بانکهای ردیف بالا و مؤسسات مالی باشد، با این کار، کاربران را جهت اغراض و مقاصد خود، فریب میدهد. هنگامیکه کاربر برنامه بانکی خود را باز میکند، این بدافزار فعال شده و روی صفحه نمایش واقعی حساب بانکی کاربر یک پوشه جعلی قرار میدهد و کاربر ممکن است نداند که این برنامه بانک واقعی نیست؛ در اینصورت، کاربر را با وارد کردن جزئیات ورود به بانک و اطلاعات کارتاعتباری مجبور مینماید؛ هنگامیکه کاربر اطلاعات را ارائه میکند، هکرها بهراحتی میتوانند به حساببانکی و کارتاعتباری کاربر مورد نظر، دسترسی داشته باشند.

نحوه سرقت از اطلاعاتبانکی

هدف اصلی این بدافزار بدست آوردن جزئیات ورود حساب بانکی است. از آنجا که این بدافزار میتواند بیشتر از بانکهای ردیف بالا و مؤسسات مالی باشد، با این کار، کاربران را جهت اغراض و مقاصد خود، فریب میدهد. هنگامیکه کاربر برنامه بانکی خود را باز میکند، این بدافزار فعال شده و روی صفحه نمایش واقعی حساب بانکی کاربر یک پوشه جعلی قرار میدهد و کاربر ممکن است نداند که این برنامه بانک واقعی نیست؛ در اینصورت، کاربر را با وارد کردن جزئیات ورود به بانک و اطلاعات کارتاعتباری مجبور مینماید؛ هنگامیکه کاربر اطلاعات را ارائه میکند، هکرها بهراحتی میتوانند به حساببانکی و کارتاعتباری کاربر مورد نظر، دسترسی داشته باشند.

کارشناسان امنیتی در پست وبلاگ خود اظهار داشتند که Catelites کاملاً مشابه تروجان بانکی CronBot میباشد. به گفته رئیس شرکت امنیتی و اطلاعاتی تلفنهمراه Avast: در حالیکه ما هیچ مدرکی مبنی بر ارتباط Catelites Bot با CronBot نداریم، احتمال دارد که اعضای Cron از این بدافزار جدید در پویشهای خود استفاده میکنند.

این بدافزار دارای توانایی بهطور خودکار و تعاملی را دارد که لوگوهای بانکی اندروید و نامها را از فروشگاه Google Play بیرون میکشد. این کارشناس افزود: در حالیکه صفحات بانکداری تلفنهمراه دستی، شبیه به برنامههای بانکداری اصلی نیستند، قدرت نهفتهای در رویکرد با این نرمافزار مخرب قرار دارد. هدف، قراردادن میلیونها کاربر از هزاران بانک برای افزایش احتمال اینکه برخی قربانیان برای این ترفند، کاهش پیدا کند.

شما میتوانید با استفاده از یک نرمافزار امنیتی مانند Avast Mobile Security for Android یا آنتیویروس بهروزشده را بر روی دستگاه اندروید خود نصب کنید تا از Catalites Bot و سایر تهدیدات مخرب محافظت کنید. برای اطمینان از وجود بدافزارهای مخرب بر روی گوشی خود، آنرا در حالت Safe Mode بوت کنید و به دقت از دستورالعملها پیروی کنید، و برنامههای مشکوک را بهصورت مستقیم حذف کنید. همچنین به یاد داشته باشید هرگز حق مدیریت را به هر برنامه اعطا نکنید؛ مگر اینکه در مورد اصالت و اعتبار برنامه کاملاً مطمئن باشید.

علاوه براین، همانطور که همیشه توصیه میکنیم، هرگز برنامهها را از فروشگاههای نرمافزار شخص ثالث دانلود نکنید و فقط از سیستمهای معتبر مانند Google Play استفادهکنید. هنگام بازکردن برنامه بانک خود، آنرا با دقت مشاهدهکنید و مطمئن شوید که برنامه بهطور معمول رفتار میکند یا خیر؛ اگر چیز مشکوکی به نظر میرسد سریعاً آنرا ببندید.

این بدافزار تا کنون در روسیه شناسایی شدهاست اما کارشناسان معتقدند که این فقط یک مرحله آزمایشی است و مهاجمان احتمالاً تلاش میکنند تا آنرا به دیگر نقاط جهان گسترش دهند تا بانکهای سراسر جهان را مورد هدف قرار دهند. ا کنون، حدود 9000 کاربر مورد هدف این بدافزار قرار گرفتهاند.

ترجمه: وحید ذبیحالهنژاد

این بدافزار دارای توانایی بهطور خودکار و تعاملی را دارد که لوگوهای بانکی اندروید و نامها را از فروشگاه Google Play بیرون میکشد. این کارشناس افزود: در حالیکه صفحات بانکداری تلفنهمراه دستی، شبیه به برنامههای بانکداری اصلی نیستند، قدرت نهفتهای در رویکرد با این نرمافزار مخرب قرار دارد. هدف، قراردادن میلیونها کاربر از هزاران بانک برای افزایش احتمال اینکه برخی قربانیان برای این ترفند، کاهش پیدا کند.

شما میتوانید با استفاده از یک نرمافزار امنیتی مانند Avast Mobile Security for Android یا آنتیویروس بهروزشده را بر روی دستگاه اندروید خود نصب کنید تا از Catalites Bot و سایر تهدیدات مخرب محافظت کنید. برای اطمینان از وجود بدافزارهای مخرب بر روی گوشی خود، آنرا در حالت Safe Mode بوت کنید و به دقت از دستورالعملها پیروی کنید، و برنامههای مشکوک را بهصورت مستقیم حذف کنید. همچنین به یاد داشته باشید هرگز حق مدیریت را به هر برنامه اعطا نکنید؛ مگر اینکه در مورد اصالت و اعتبار برنامه کاملاً مطمئن باشید.

علاوه براین، همانطور که همیشه توصیه میکنیم، هرگز برنامهها را از فروشگاههای نرمافزار شخص ثالث دانلود نکنید و فقط از سیستمهای معتبر مانند Google Play استفادهکنید. هنگام بازکردن برنامه بانک خود، آنرا با دقت مشاهدهکنید و مطمئن شوید که برنامه بهطور معمول رفتار میکند یا خیر؛ اگر چیز مشکوکی به نظر میرسد سریعاً آنرا ببندید.

این بدافزار تا کنون در روسیه شناسایی شدهاست اما کارشناسان معتقدند که این فقط یک مرحله آزمایشی است و مهاجمان احتمالاً تلاش میکنند تا آنرا به دیگر نقاط جهان گسترش دهند تا بانکهای سراسر جهان را مورد هدف قرار دهند. ا کنون، حدود 9000 کاربر مورد هدف این بدافزار قرار گرفتهاند.

ترجمه: وحید ذبیحالهنژاد

موسسه نرم افزاری ترسیم رایانه شرق

موسسه نرم افزاری ترسیم رایانه شرق